自来水公司服务器遭遇勒索病毒攻击应急预案与软件防护指南

紧急情况说明

我县自来水公司服务器系统不幸遭遇勒索病毒攻击,导致关乎全县人民用水数据、账户信息及管网调度的核心业务系统被加密锁定。此类攻击直接威胁公共服务的连续性与数据安全,情况紧急。作为软件开发与网络安全领域的专业人员,我们深知其严重性,并立即提供以下应急处理方案与长期防护建议。

第一阶段:紧急隔离与止损(立即执行)

- 物理与网络隔离:立即断开受感染服务器与所有网络的连接(包括内部办公网、生产控制网及互联网),防止病毒横向扩散至备份服务器或其他关键系统。如果可能,关闭服务器电源。

- 启动应急预案:立即通知公司管理层、网络安全主管部门及上级监管单位。成立由IT技术、业务、法务及公关人员组成的应急响应小组。

- 评估影响范围:在隔离环境下,初步确定受感染的服务器、数据库、应用程序清单,以及被加密或破坏的数据类型与范围。切勿轻易重启服务器或尝试自行解密,以免造成数据永久性损坏。

- 联系专业机构:立即联系具备应急响应资质的网络安全公司或国家计算机网络应急技术处理协调中心(CNCERT)等机构。他们拥有专业的取证、分析和可能的解密工具。

第二阶段:数据恢复与系统重建

- 检查备份有效性:这是恢复的关键。立即检查离线备份、异地备份或云备份数据的完整性与可恢复性。理想情况下,应有定期、隔离的完整备份。如果备份可用且未受感染,则应在全新、干净的环境中恢复系统与数据。

- 考虑解密可能性:配合安全专家,查询该勒索病毒家族是否存在公开的解密工具(例如通过No More Ransom等项目)。但请注意,新型变种往往无解。

- 系统彻底重装:强烈不建议直接支付赎金,这存在资金损失、无法解密、二次攻击等风险。最安全的方式是:在确认备份数据安全后,对受感染的服务器硬盘进行全盘格式化,重新安装操作系统、所有应用程序,并从干净备份中恢复数据。

- 业务连续性保障:在恢复期间,应启动人工或备用流程(如临时供水调度、人工收费记录等),并通过官方渠道向公众进行透明、安抚性的通告,维护社会稳定。

第三阶段:软件与系统加固(长期根本解决方案)

作为软件开发与运维方,必须从根本上提升系统的安全性:

- 架构与权限最小化:

- 网络分段:将生产系统(如SCADA工控系统)、办公系统、对外服务系统(如网上营业厅)进行严格的网络隔离,设置防火墙策略,仅开放最小必要的端口。

- 权限管理:遵循最小权限原则,严格管理服务器、数据库的管理员账号,禁用默认账户,启用多因素认证。

- 安全开发与运维(DevSecOps):

- 代码安全:对核心业务软件(如收费系统、监测平台)进行代码审计,排查SQL注入、远程代码执行等漏洞。

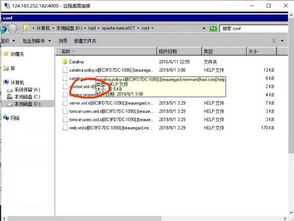

- 补丁管理:建立严格的补丁更新流程,及时为操作系统、数据库(如SQL Server, Oracle)、中间件及应用软件安装安全补丁。对于无法打补丁的工控系统,需通过防火墙等加强防护。

- 安全配置:关闭不必要的服务和端口,强化账户密码策略(强制复杂密码并定期更换)。

- 强化防御与监测体系:

- 部署专业安全软件:在服务器及关键终端安装新一代防病毒软件、终端检测与响应(EDR)系统。

- 边界防护:升级下一代防火墙(NGFW),部署入侵检测/防御系统(IDS/IPS)。

- 日志审计与监控:集中收集并分析系统日志、安全设备日志,设置异常登录、大规模文件加密等行为的告警。

- 备份策略的“黄金法则”:

- 3-2-1规则:至少保留3份数据备份,使用2种不同介质(如硬盘+磁带),其中1份存放于异地或隔离的离线环境。定期测试备份数据的恢复演练。

- 安全意识与演练:

- 对全体员工,特别是IT和运维人员,进行定期的网络安全培训,防范钓鱼邮件等社会工程学攻击。

- 定期组织针对勒索软件的应急响应演练。

###

此次事件是一次严峻的警告。公共事业系统的网络安全已上升到保障民生和社会稳定的高度。处理当前危机是第一步,更重要的是以此为契机,进行全面的网络安全建设投入,从软件开发源头到运维管理全程嵌入安全基因,构建纵深防御体系,方能确保全县人民用水数据与服务的长期、稳定、安全运行。

特别提示:以上建议为通用性指导。具体操作请务必在专业安全人员的协助下进行,并遵守国家网络安全法律法规。

如若转载,请注明出处:http://www.5p7fl8.com/product/76.html

更新时间:2026-05-29 07:38:17